Bei Heise wird das z.B. schon 2007 erwähnt

Hast Du den Artikel mal gelesen?

Dort steht ausdrücklich (Zitat): "Beispielsweise sind Router am Markt, bei denen der Kunde lediglich einen Startcode (PIN) über die Oberfläche des Geräts eingeben muss, um so die Fernkonfiguration in Gang zu setzen – ein Server des Providers erledigt dann den Rest und stellt im Teilnehmer-Router die Zugangs- und Anmeldedaten automatisch aus der Ferne ein."

Hier aber reden wir über ein Verfahren, wo genau dies (angeblich) nicht stattfindet!

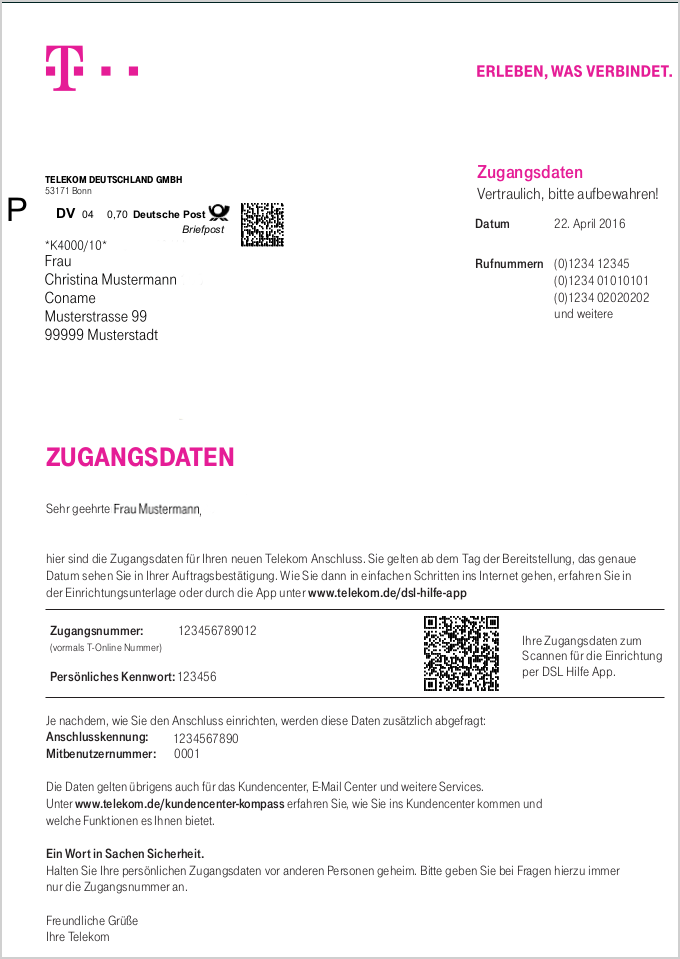

Weiter heißt es in dem Heise-Artikel (Zitat): "Damit die Kundendaten nicht Unbefugten in die Hände fallen, die damit zum Beispiel Telefonate zu Lasten des legitimen Nutzers führen könnten, setzen viele Provider auf separate Zusendung dieser Daten per Post."

Heise schreibt also selbst, dass die separate Zusendung von Authentifizierungsinformationen dem Missbrauch entgegenwirken sollen.

Wie diesem Missbrauch entgegengewirkt werden soll, wenn die Daten automatisch übermittelt werden, wird nicht erklärt.

Es geht bei meiner Frage ausdrücklich nicht darum, ob mit TR-069 der Router des Endkunden leichter angreifbar ist als mit anderen Mitteln. Will der Anschlussinhaber dies vermeiden, muss er TR-069 deaktivieren (bzw. dessen Port).

Es geht darum, dass man mit dem bloßen Anschließen eines geeigneten Routers an einen solchen Anschluss an die Zugangsdaten (z.B. für SIP-Telefonie) gelangt, die man dann anschließend leicht an anderer Stelle missbrauchen kann.

Den Zugang zu einem solchen Anschluss kann man an verschiedenen Stellen bekommen. Das geht auch, ohne dass der eigentliche Anschlussinhaber das überhaupt merkt.

Fällt das wirklich nur mir auf, dass das eigentlich ein NoGo ist???