Also ganz so dramatisch ist es nun doch nicht:

Also alle mal hurtig den Defender aktualisieren. Peinlich ist natürlich, daß (mal wieder!?) ausgerechnet die Schutzsoftware die Sicherheitslücke liefert.

Also ganz so dramatisch ist es nun doch nicht:

Also alle mal hurtig den Defender aktualisieren. Peinlich ist natürlich, daß (mal wieder!?) ausgerechnet die Schutzsoftware die Sicherheitslücke liefert.

Also ganz so dramatisch ist es nun doch nicht:

Findest Du?

Ich finde die Lücke schon ziemlich beunruhigend.

Zitat: Um die Lücke auszunutzen, muss der Angreifer die Malware Protection Engine dazu bringen, den Angriffscode zu verarbeiten. Und das ist einfach, da sie an vielen Stellen aktiv wird. Es genügt zum Beispiel, dem Opfer eine Mail zu schicken. Sobald die Nachricht vom Mail-Client abgerufen wurde, wird der Schadcode ausgeführt – es ist nicht notwendig, dass das Opfer eine Mail oder gar einen Anhang öffnet.

Im Zusammenhang mit dieser Information:

Zitat: Für Angreifer ist die Lücke hochinteressant, da sie extrem viele Systeme betrifft. Ferner ist sie leicht ausnutzbar und vielfältig einsetzbar. Es ist daher wahrscheinlich nur eine Frage von Stunden, bis sie für echte Infektionen ausgenutzt wird.

Bis jetzt habe ich noch keine Möglichkeit gefunden, die aktuelle Version der Malware Protection Engine bei Windows 7 bzw. Windows 8.1 zu ermitteln. Jedenfalls haben beide Systeme bei mir heute noch kein Update dieser Datei erhalten.

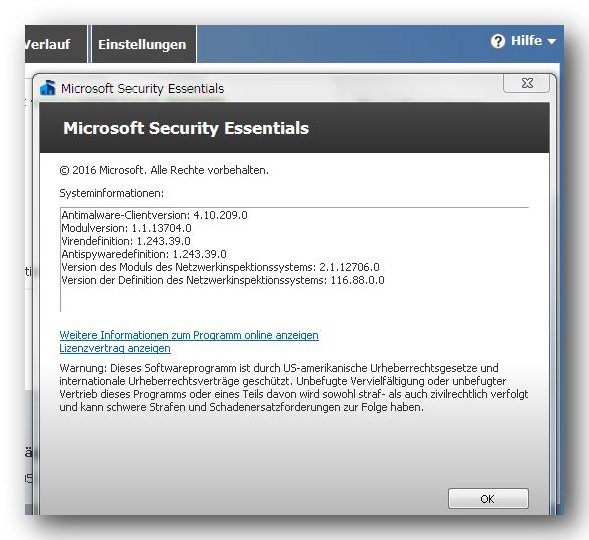

Auf einem Windows-10-Testsystem wird die Version 1.1.13704.0 (wie im verlinkten Artikel beschrieben) angezeigt.

Wenn Du das nicht beunruhigend findest, würde mich mal interessieren, ab welcher Bedrohungslage Deine Schmerzgrenze erreicht ist...

Gruß, mawe2

Ich finde die Lücke schon ziemlich beunruhigend.

Ja, die Lücke selbst hat es schon in sich. Mit "nicht ganz so dramatisch" meinte ich auch, daß sich die leicht schließen lässt. "Dramatisch" wäre es, wenn MS da jetzt erst noch 2 Wochen an einem Patch basteln müsste.

Bis jetzt habe ich noch keine Möglichkeit gefunden, die aktuelle Version der Malware Protection Engine bei Windows 7 bzw. Windows 8.1 zu ermitteln.

Gerade nachgeschaut unter Windows 7, beim MSE unter Hilfe (Pfeil) → Info, da steht zumindest unter "Modulversion", die erwähnte Nummer:

Gruß

knoeppken

Danke!

Dort hatte ich eigentlich selbst auch schon gesucht, nach einem Klick ging aber nur eine WebSite von Microsoft auf. (Ich war mit dem Mauszeiger einfach ein paar Millimeter zu weit links...)

1.1.13704.0 - alles OK.

Gruß, mawe2

nach einem Klick ging aber nur eine WebSite von Microsoft auf.

Ja da war ich auch zuerst.

Gruß

knoeppken

Blinder Alarm. Diese Lücke wurde von MS geschlossen.

Alles halb so schlimm wenn das nicht in allen Versionen so wäre von Windows.

Blinder Alarm.

Was war denn daran "blinder Alarm"???

Das war ganz berechtigter, echter Alarm!

Die Lücke hat doch tatsächlich existiert. Und wer jetzt nicht rechtzeitig seinen Defender updatet, ist nach wie vor akut gefährdet.

Alles halb so schlimm wenn das nicht in allen Versionen so wäre von Windows.

Ja, deswegen ist es eben nicht "halb so schlimm" sondern extrem gefährlich.

Mal sehen, wann die ersten Meldungen über die erfolgreiche Ausnutzung dieser Sicherheitslücke zu lesen sein werden?

Mal sehen, wann die ersten Meldungen über die erfolgreiche Ausnutzung dieser Sicherheitslücke zu lesen sein werden?

Windows Update sollen man schon ausführen um das Update dafür zu erhalten.

Denn das nicht Ausführung von Update ist dann die Ursache für das Befallen.

Windows Update sollen man schon ausführen um das Update dafür zu erhalten.

Die Erfahrung zeigt aber, dass viele Leute die Updates entweder nie oder erst relativ spät einspielen. Und in diesem konkreten Fall ist das recht riskant.

Denn das nicht Ausführung von Update ist dann die Ursache für das Befallen.

Als "Ursache" kann man das nicht bezeichnen, es begünstigt aber eine Infektion.

Die Erfahrung zeigt aber, dass viele Leute die Updates entweder nie oder erst relativ spät einspielen. Und in diesem konkreten Fall ist das recht riskant.

Denen ist doch eh nicht zu helfen. Da habe ich auch kein Mitleid. Wie schon bei Ct heisst "Kein Backup , Kein Mitleid" den habe ich nichts mehr hinzu zufügen.

Wer das nicht lernt hat am PC nichts zu suchen und muss die Folgen von einen Befall in Kauf nehmen.

Das ist zu hart? .. (von Ct oder allgemein)

"Kein Backup , Kein Mitleid"

Dann sind potenziell viele betroffen.

Die meisten User machen kein Backup, haben nicht selten nur eine SSD oder Festplatte

-- wo alles drauf ist.

Ein ansich vorsichtiger User der sein ganzes Hifi und Heimkino

nur noch über PC macht hat auf meinen Hinweis auf Backups geantwortet:

" Ach Quatsch! " und noch er sei nicht so eine Mimose wie ich.

Dabei sind Unmengen von Filmen nur auf der einen Platte.

Wenigstens Windows ist wohl noch auf einer seperaten SSD.

P.S.:

Ich hätte dennoch Mitleid, da viele nicht in ihr Bewusstsein aufnehmen, so

eine Festplattte oder SSD jederzeit verrecken kann wie Mike es anschaulich sagt.

Damit rechnen die wenigsten.

Das ist zu hart? .

Echt Jetzt? Das kann ich aber so nicht unterstützen.

Denn es wird, seit es überhand genommen hat mit Ransomware und sonstig Trojaner, stäntig erzählt Backup, Backup, Backup.

Ich hätte dennoch Mitleid, da viele nicht in ihr Bewusstsein aufnehmen, so eine Festplattte oder SSD jederzeit verrecken kann wie Mike es anschaulich sagt.

Da stimme ich Dir zu. Denn es wird ja jeder Trend nach geäfft. Und es wird sich nicht informiert. SSD hat nunmal Tücken wo man das wissen muss, keine Daten darauf abzulegen. Aber ach, es wird halt alles auf SSD Abgelegt. Aber genau dafür habe ich kein Mitleid. Eine SSD ist nun mal keine HDD.

Auch hier soll man ein Backup haben .Genau das habert aber. Ich gewinne so langsam den Eindruck das einige Beratungsresisten sind. Und da ist man machtlos.

Immerhin hat MS nicht herumgeeiert, sondern das Problem klar benannt und gefixt.

Bei anderen AV sieht das anders aus...

Immerhin hat MS nicht herumgeeiert, sondern das Problem klar benannt und gefixt.

Allerdings wäre eine sofortige Information von Microsoft, dass der Betrieb des Defender ein hohes Risiko darstellt und dass man ihn vorübergehend evtl. deaktivieren sollte, noch besser gewesen.

Was, wenn Microsoft nicht nur zwei Tage sondern zwei Monate gebraucht hätte, das Problem zu fixen? Hätten sie dann die User die ganze Zeit uninformiert gelassen, während die Hacker fleißig (aufgrund der ersten Informationen von Google) am Basteln gewesen wären?

Jetzt können wir froh sein, dass das Problem wirklich sehr schnell beseitigt wurde. Aber wie verhält sich Microsoft beim nächsten derartigen Vorfall?

Was die Sicherheitslage beim Betrieb gewöhnlicher PCs etc. betrifft, bewegen wir uns beim nun schon jahrelangen Tanz auf des Messers Schneide langsam aber sicher auf die extrem gut geschliffene Stelle dieser Schneide zu.

Und dort kann man dann nur runterfallen oder man wird zerteilt...

Gruß, mawe2

Wie schnell ist schnell?

Am 6.5. hat es die erste Information dazu gegeben ohne genaues Bezeichnen der betroffenen Komponente:

https://twitter.com/taviso/status/860679110728622080

Bis zum 8.5. wurde die Lücke über die gängigen Portale durchgereicht, immer noch ohne das Wissen um die spezielle Komponente:

https://www.heise.de/security/meldung/Google-Forscher-entdecken-dramatische-Windows-Luecke-3705864.html

Am 9.5. wurde die Lücke gefixt und bekannt gegeben, dass sie im Defender bestand.

Wie lange sie unentdeckt oder ob sie an anderer und damit riskanter Stelle überhaupt bekannt war, weiss keiner. Allem Anschein nach wurde sie jedoch noch nicht massenhaft ausgenutzt, denn sonst wüsste man es und sogar die Herren von Horch-und-Guck scheinen diese verpennt zu haben, denn ein besseres Loch wie dieses zum Infiltrieren zahlreicher Systeme gibt es eigentlich nicht.

Die Entdecker haben definitiv MS umgehend informiert und MS hat reagiert und zwar sauschnell und eben ohne irgendwelches Herumlabern. Wenn ich bedenke, wie das bei anderen so läuft und wie lange da ähnlich riskante Lücken ewig herumfaulen, bis sie gedichtet werden, dann ist die Reaktionszeit schon sportlich. Laut Heise hätte MS immerhin 90 Tage Zeit gehabt:

Wann die beiden Forscher ihr Rätsel auflösen, ist momentan nicht absehbar. Das Project-Zero-Team räumt den betroffenen Herstellern in der Regel einen Zeitraum von 90 Tagen ein, um die Sicherheitslücke zu schließen, ehe es Details veröffentlicht. Ausgenommen sind davon allerdings Lücken, die bereits im Visier von Angreifer sind.

Gegendarstellung:

https://www.heise.de/security/meldung/Sicherheitsupdate-in-Sicht-Gravierende-Telnet-Luecke-bedroht-zahlreiche-Cisco-Switches-3658915.html

https://www.heise.de/security/meldung/Cisco-schliesst-kritische-Vault-7-Luecke-in-ueber-300-Produkten-3709736.html?wt_mc=rss.security.beitrag.atom

Zwei Monate Reaktionszeit!

https://www.heise.de/security/meldung/Kaspersky-torpediert-SSL-Zertifikatspruefung-3587871.html

https://www.heise.de/security/meldung/Eset-NOD32-Antivirus-9-gefaehrdet-https-Verschluesselung-3095024.html

https://www.heise.de/security/artikel/Ex-Firefox-Entwickler-raet-zur-De-Installation-von-AV-Software-3609009.html

Hätte da nicht jemand drauf gestossen, wüsste man bis heute u.U. nichts davon und so wirklich gab es von den jeweiligen Herstellern keine Statements. Ich glaube subjektiv auch nicht, dass diese deswegen geläutert sind, irgendwo setzen die den Hebel schon wieder an im Zuge der "Sicherheit" oder produzieren OS-Fehler, die dann diesem selbst zugeordnet werden und nicht einer anderen Software.

Ob man MS mag oder nicht, hier haben sie absolut sauber reagiert und gearbeitet. Wie das nach Deiner Frage beim nächsten Mal aussieht, bleibt natürlich offen, aktuell ist es eben so.

Danke für Deine ausführliche Zusammenstellung der Ereignisse und der negativen Beispiele.

Insofern muss man Microsoft tatsächlich für die schnelle Reaktion loben...

Hi!

Als Ergänzung: wer etwas mehr technischen Hintergrund lesen will, findet das im orginal Text von Google: https://bugs.chromium.org/p/project-zero/issues/detail?id=1252&desc=5

Kurz als Überblick: es handelt sich um ein Problem des Malware Protection Service (MsMpEng), der Bestandteil von Windows ab Windows 8 ist. Die verwendete Routine untersucht verdächtige Javaskripte indem sie diese partiell ausführt. Dabei kann man Code unterschieben, da entsprechende Prüfungen fehlen (das ist die eigentliche Lücke).

Der Defender verwendet den Code ebenfalls, daher sind über diesen Weg (den Defender) auch ältere Windows-Versionen betroffen.

Die Gefahr besteht nicht nur durch die Lücke, welche das Unterschieben von Code ermöglicht, sondern auch darin, dass die betroffene Routine mit höchsten systemrechten läuft und den Javaskript-Code auch nicht in einer Sandbox ausführt.

Leider sind im verlinkten Artikel keine Details darüber zu finden, wie MS das Problem behoben hat.

Linkliste:

Technische Information von Microsoft:

https://technet.microsoft.com/en-us/library/security/4022344.aspx

Was MS in Zukunft tun bzw. leisten wird, weiß natürlich niemand. was sie in der Vergangenheit gemacht und beobachtet haben, kann man allerdings abrufen:

https://www.microsoft.com/security/sir/default.aspx

Leider offenbar nur mit Daten bis Juni 2016.

Mehr Info hab ich hier versammelt: https://www.nickles.de/thread_cache/539206344.html#_pc

Bis dann

Andreas